Sistemas de alarma

El sistema de alarma o intrusión se utilizará para detectar posibles amenazas de intrusión en los recintos, negocios, el hogar, etc. El sistema podrá estar conectado tanto si estamos ausentes como si nos encontramos dentro del recinto. Si se dispara una alarma de intrusión, la alarma transmitirá la señal a la central receptora (CRA), al centro de control o al usuario.

Es necesario realizar un estudio previo de la instalación para determinar qué tipo de sistema de alarma es el más adecuado para cada caso. La instalación del sistema de alarma debe ser realizada por profesionales de la seguridad privada o empresas de seguridad debidamente homologadas para ello.

Podrás controlar tu sistema de alarma desde tu smartphone y conectar o desconecta la alarma a distancia. También podrás ver el historial de saltos de alarma, problemas, etc.

Si una alarma salta por intrusión, sabotaje o alarma técnica, debe ser verificada por la CRA o por un vigilante de seguridad antes de avisar a los servicios de emergencia o a las fuerzas y cuerpos de seguridad del estado. En caso de alarma positiva, hay que avisar a los servicios de emergencia correspondientes. Las diferentes alarmas pueden ser verificadas por vídeo (CCTV), audio, salto secuencial o verificación personal.

Orden Ministerial INT/316/2011 de 1 de febrero en la verificación de alarmas

Artículo 7. Verificación secuencial.

Han de activarse, de forma sucesiva, tres o más señales procedentes, cada una, de elementos de detección diferentes y en un espacio de tiempo no superará los treinta minutos. La condición de alarma de un primer y segundo detectores proporcionará una alarma sin confirmar. Si a continuación se produce la activación de un tercer detector, el corte de la línea o una alarma de sabotaje, dentro del tiempo especificado, se considerará como una alarma confirmada.

Artículo 8. Verificación mediante vídeo.

El subsistema de vídeo ha de ser activado por medio de un detector de intrusión o de un vídeo sensor. El proceso de verificación mediante vídeo sólo puede comenzar cuando la señal de alarma haya sido visualizada por el vigilante de seguridad. Iniciada la verificación, el sistema debe registrar un mínimo de una imagen del momento exacto de la alarma y dos imágenes posteriores a ella, en una ventana de tiempo de cinco segundos, de forma que permitan identificar la causa que ha originado ésta.

Artículo 9. Verificación mediante audio.

Será necesario almacenar, al menos, 10 segundos de audio, inmediatamente anteriores a la activación de la alarma o después de producirse la alarma.

Artículo 10. Verificación personal.

Cuando la verificación técnica confirme la realidad de una alarma, podrá desplazase un vigilante de seguridad para la verificación personal. Ante una verificación personal el vigilante deberá estar en contacto permanente con el centro de control para transmitir cualquier incidencia de forma inmediata pudiendo solicitar a los cuerpos policiales competentes o a las autoridades previstas en el articulo 81 del reglamento de seguridad privada autorización para el uso de sistemas y medios de protección y defensa distintos a los habituales, incluida el arma de fuego reglamentaria que permita una mayor seguridad.

Artículo 12. Alarma confirmada.

Se considera alarma confirmada, la activación voluntaria de cualquier elemento destinado a este fin, tales como: pulsadores de atraco o anti-rehén, o código de coacción mediante teclado o contraseña pactada.

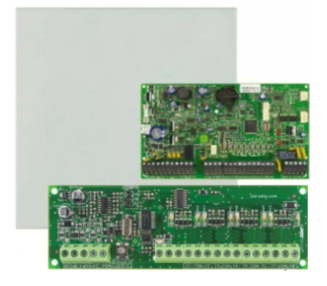

Tipos de sistemas de intrusión

Dentro de los sistema de alarma o intrusión podemos encontrarlos de dos tipos, los equipos vía radio y los equipos vía cable.

Los equipos vía radio transmiten las señales a través de ondas inalámbricas, cuando un detector detecta una alarma, esta es transmitida a la centralita por esta vía. Este tipo de equipos son fáciles de instalar ya que apenas requiere mano de obra pero son más vulnerables ya que pueden ser inhabilitados con un inhibidor de ondas de radio. Otra desventaja frente a los equipos cableados es que todos los detectores con los que cuente la instalación llevan unas pilas o baterías para poder funcionar que deben ser cambiadas cada cierto tiempo, con lo que podría aumentar el precio por la propia batería y la mano de obra a la hora de cambiarla. Estos equipos solamente pueden ser certificados hasta grado 2.

Los equipos vía cable transmiten las señales a través del cableado que conecta cada detector con la centralita. Estos equipos son más difíciles y costosos de instalar, ya que hay que llevar un cable desde cada detector a la centralita de la alarma. La mayor ventaja frente a los equipos vía radio es que estos no se pueden inhibir y que no hay que cambiar ningún tipo de pila o batería en los detectores ya que estos son alimentados a través de la propia centralita del equipo. Estos equipos pueden ser certificados hasta grado 4.

Grados de seguridad de los sistemas

El sistema de intrusión está certificado en grado con la Norma UNE-EN 50131-1, que establece cuatro grados de seguridad en función del riesgo además, en virtud de la naturaleza y características del lugar donde se va a realizar la instalación y la obligación, o no, de estar conectado a una central de alarmas o centro de control.

- Riesgo bajo o grado 1, para sistemas de alarma equipados con señalización acústica, que no vayan a estar conectados a una central de alarmas o centro de control. Conecte aquí su sistema de alarma a su smartphone.

- Riesgo bajo/medio o grado 2, dedicado a viviendas y pequeños establecimientos, comercios e industrias en general, que pretendan conectarse a una central de alarmas o, en su caso, a un centro de control.

- Riesgo medio/alto o grado 3, destinado a establecimientos obligados a disponer de medidas de seguridad, así como a otras instalaciones comerciales o industriales que, por su actividad u otras circunstancias, deban conectarse a una central de alarmas o, en su caso, a un centro de control.

- Considerado de alto riesgo o grado 4, reservado a las denominadas infraestructuras críticas, instalaciones militares, establecimientos que almacenen material explosivo regulado y empresas de seguridad que almacenen dinero en efectivo, objetos de valor, metales preciosos, materiales peligrosos o explosivos, estén o no obligados a estar conectados a una central de alarmas o, en su caso, a un centro de control.

Para la transmisión de señales existen varias vías, como la línea fija de teléfono, la línea de teléfono móvil (GSM), a través de Internet (IP) o de datos móviles (GPRS). En función del nivel de seguridad del sistema, se requieren una o varias de estas vías de comunicación.

Tipos de detectores

Entre los distintos elementos de detección que podemos instalar en un sistema de intrusión podemos encontrar una gran variedad. Desde detectores de movimiento, apertura de puertas o roturas de cristal hasta detectores para alarmas técnicas o detectores de agua, humo o fuego.

Estos son algunos ejemplos:

Barreras infrarrojas perimetrales: Crea una línea que al cruzarla genera la alarma.

Detector volumétrico o de movimiento: Genera la alarma al detectar movimiento en una amplia zona de detección.

Contacto magnético: Detecta la apertura de puertas y ventanas.

Como elementos de aviso acústico podemos encontrar las sirenas que pueden ser de interior o de exterior. Son elementos de aviso acústico y/o visual a la vez que disuasorios.